| Contenus | Capacités attendues |

|---|---|

| Protocole TCP/IP : paquets, routage des paquets | Distinguer le rôle des protocoles IP et TCP. Caractériser les principes du routage et ses limites. Distinguer la fiabilité de transmission et l’absence de garantie temporelle. |

| Adresses symboliques et serveurs DNS | Sur des exemples réels, retrouver une adresse IP à partir d’une adresse symbolique et inversement. |

| Réseaux pair-à-pair | Décrire l’intérêt des réseaux pair-à-pair ainsi que les usages illicites qu’on peut en faire. |

| Indépendance d’internet par rapport au réseau physique | Caractériser quelques types de réseaux physiques : obsolètes ou actuels, rapides ou lents, filaires ou non. Caractériser l’ordre de grandeur du trafic de données sur internet et son évolution. |

Internet est le réseau informatique mondial qui repose sur une grande variété d’infrastructures physiques (câbles, antennes, wifi, 4G, satellites, fibres...). C'est un réseau de réseaux, à commutation de paquets, sans centre névralgique, composé de millions de réseaux aussi bien publics que privés, universitaires, commerciaux et gouvernementaux.

On l'oublie souvent mais l'essentiel de nos données numériques circulent par l'intermédiaire de milliers de kilomètres de câbles sous-marins.

Vidéo : Les câbles sous-marins de l'internet (2016) (4 min 46 s)

Site : www.submarinecablemap.com

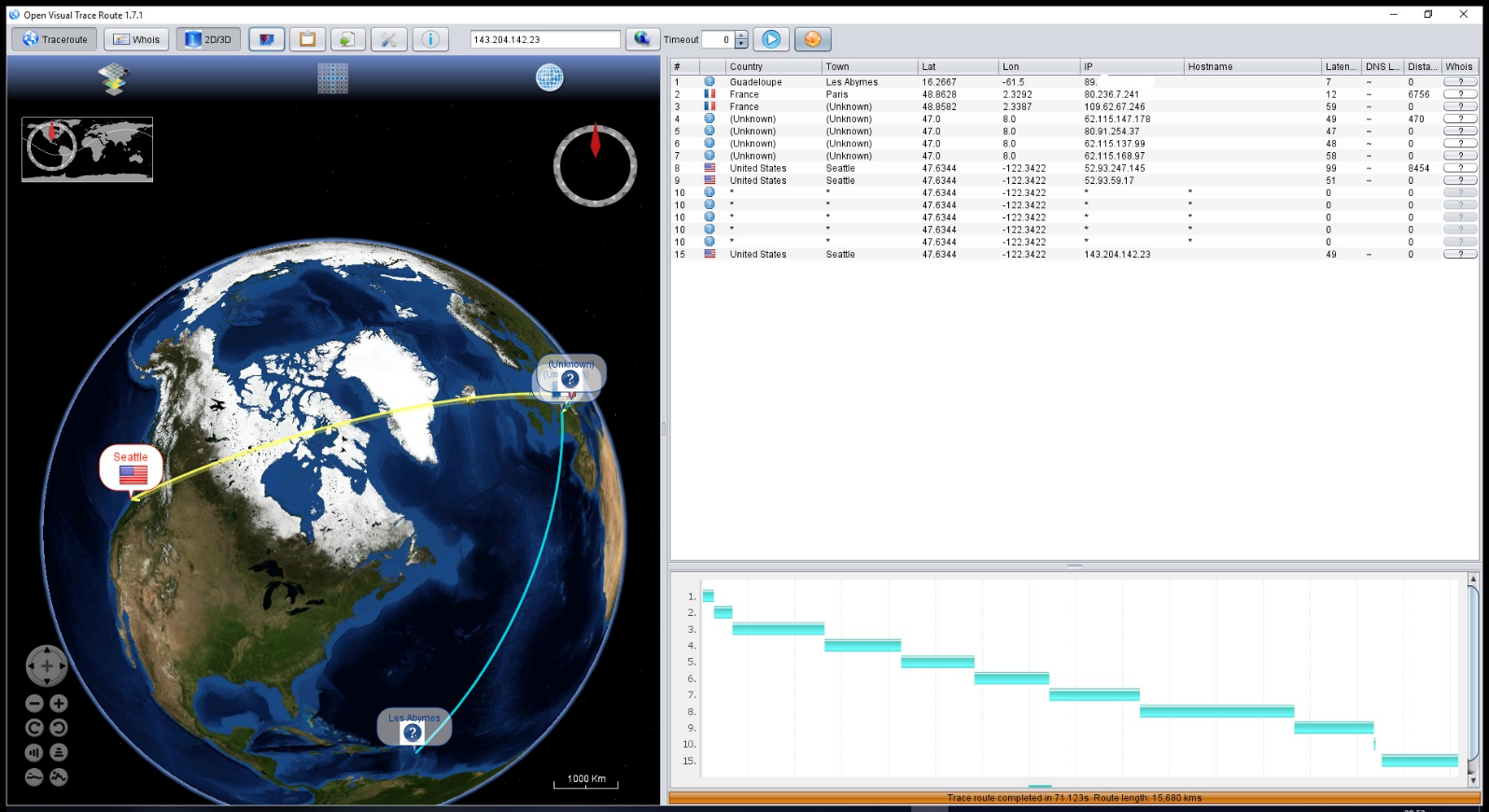

Logiciel : Open Visual TraceRoute 1.7.1

Vidéo : Internet, la pollution cachée (3 min 51 s)

Internet est un vaste réseau d'informations.

Voici une estimation des pourcentages des différents types d'informations qui circulent sur internet :

- Données textuelles : 10%,

- Images : 45%,

- Vidéos : 40%,

- Autres données (jeux, données de capteurs, ...) : 5%

Le débit internet peut varier considérablement en fonction de la technologie utilisée.

Voici un aperçu des principales technologies et de leurs caractéristiques :

- ADSL : Utilise les lignes téléphoniques existantes. Les vitesses peuvent aller jusqu'à 24 Mbps en téléchargement.

- Fibre optique : Offre des vitesses très élevées pouvant atteindre plusieurs Gbps en téléchargement et en téléversement.

- 4G : La quatrième génération de technologie de réseau mobile, permettant des vitesses de téléchargement allant jusqu'à 100 Mbps.

- 5G : La cinquième génération de technologie de réseau mobile, promet des vitesses nettement supérieures à la 4G, avec des pointes pouvant atteindre plusieurs Gbps.

- Satellite : Permet d'accéder à internet dans les zones difficiles d'accès, avec des vitesses variant généralement entre 10 et 100 Mbps.

Vitesse de la lumière et de l'électricité

La vitesse de la lumière dans le vide est d'environ 299 792 km/s.

La vitesse de l'électricité, ou plus précisément la vitesse de déplacement des électrons dans un conducteur, est proche de la vitesse de la lumière.

Site : Tester votre débit ici

Les Mbps (Mégabits par seconde) sont l'unité de mesure de la vitesse de transfert de données.

Les termes "descendant" (souvent appelé "download") et "ascendant" (souvent appelé "upload") se réfèrent à deux types de débit dans les connexions internet :

- Descendant (Download Mbps) : Le débit descendant désigne la vitesse à laquelle les données sont transférées depuis internet vers votre appareil.

- Ascendant (Upload Mbps) : Le débit ascendant, quant à lui, fait référence à la vitesse à laquelle les données sont envoyées de votre appareil vers internet.

La distinction entre ces deux types de débit est cruciale, car la plupart des utilisateurs consomment plus de contenu qu'ils n'en produisent, ce qui fait que les forfaits internet offrent généralement des vitesses descendantes beaucoup plus élevées que les vitesses ascendantes.

En informatique, la capacité de stockage et la mémoire sont mesurées en unités basées sur des puissances de 2, en raison de la manière dont les ordinateurs traitent les données.

Voici les unités les plus courantes :

- Bit : Le bit est l'unité de base en informatique, pouvant prendre une valeur de 0 ou 1.

- Octet (Byte) : 1 octet = 8 bits. L'octet est l'unité de base pour mesurer la taille des fichiers ou l'espace de stockage en informatique.

- Kilo-octet (Kilobyte, KB) : 1 KB = 1 024 octets. Historiquement, le préfixe "kilo" signifie 1 000, mais en informatique, il représente souvent 1 024 = 2^10.

- Méga-octet (Megabyte, MB) : 1 MB = 1 024 KB = 1 048 576 octets.

- Giga-octet (Gigabyte, GB) : 1 GB = 1 024 MB = 1 073 741 824 octets.

- Téra-octet (Terabyte, TB) : 1 TB = 1 024 GB = 1 099 511 627 776 octets.

- Péta-octet (Petabyte, PB) : 1 PB = 1 024 TB = 1 125 899 906 842 624 octets.

- Exa-octet (Exabyte, EB) : 1 EB = 1 024 PB = 1 152 921 504 606 846 976 octets.

- Zetta-octet (Zettabyte, ZB) : 1 ZB = 1 024 EB = 1 180 591 620 717 411 303 424 octets.

- Yotta-octet (Yottabyte, YB) : 1 YB = 1 024 ZB = 1 208 925 819 614 629 174 706 176 octets.

Ces unités sont utilisées pour quantifier la capacité de stockage des supports numériques comme les disques durs, les SSD, les clés USB, la taille des fichiers, la mémoire RAM, etc.

Il est important de noter qu'en commercialisation, les fabricants, depuis décembre 1998, utilisent souvent des kilo, méga, giga, etc., en tant que 1 000 et non 1 024 pour simplifier et pour des raisons de marketing, ce qui peut parfois prêter à confusion.

Pour les fabricants : 1 TB = 1 000 GB = 1 000 000 MB = 1 000 000 000 KB = 1 000 000 000 000 Octets.

Pour un ordinateur : 1 000 000 000 000 Octets = 1 000 000 000 000 / 1024 KB = 1 000 000 000 000 / 1024^2 MB = 1 000 000 000 000 / 1024^3 GB = 931.32 GB = 0,909 TB !!!!

Vidéo : L'histoire d'Internet (2 min 23 s)

Les principales dates qui ont marqué l'histoire d'Internet :

1952: Semi-Automatic Ground Environment - Réseau de 40 ordinateurs liés à des radars.

1958: Création du premier modem par les Laboratoires Bell pour transmettre des données binaires via une ligne téléphonique.

1961: Leonard Kleinrock du MIT publie une théorie sur la commutation de paquets pour le transfert de données.

1962: Début des recherches par DARPA sur un réseau global d'ordinateurs, idée soutenue par J.C.R. Licklider.

1964: Publication par Leonard Kleinrock d'un livre sur la commutation de paquets pour un réseau.

1967: Première conférence sur ARPANET.

1969: Création du Network Working Group, connexion des premiers ordinateurs entre quatre universités via l'Interface Message Processor.

1970: Naissance d'Apanet.

1971: 23 ordinateurs connectés à ARPANET, premier courriel envoyé par Ray Tomlinson.

1972: Naissance de l'International Network Working Group.

1973: L'Angleterre et la Norvège rejoignent ARPANET. Définition du protocole TCP/IP.

1979: Création des Newsgroups par des étudiants américains.

1983: Adoption du protocole TCP/IP et utilisation du terme « Internet ». Premier serveur DNS.

1984: 1 000 ordinateurs connectés.

1987: 10 000 ordinateurs connectés.

1989: 100 000 ordinateurs connectés.

1990: Disparition d'ARPANET, remplacé par Internet. Annonce du World Wide Web par Tim Berners-Lee.

1992: 1 000 000 ordinateurs connectés.

1993: Lancement du navigateur web NCSA Mosaic.

1996: 36 000 000 ordinateurs connectés.

2000: Éclatement de la bulle Internet avec 368 540 000 ordinateurs connectés.

2014: Plus d'un milliard de sites web.

Source : Wikipédia

Les adresses IP (Internet Protocol) sont utilisées pour identifier de manière unique les appareils sur un réseau.

Il existe deux versions principales d'adresses IP : IPv4 et IPv6, qui diffèrent principalement par leur taille et donc par le nombre de combinaisons d'adresses uniques qu'elles peuvent générer.

Une adresse IPv4 utilise des adresses de 32 bits, ce qui signifie qu'il peut théoriquement supporter 2^32 adresses IP différentes, soit environ 4,29 milliards d'adresses.

Les adresses IPv4 sont généralement représentées sous forme décimale à points, comme 192.168.1.1.

Bien que ce nombre d'adresses ait été considéré comme suffisant dans les premiers jours d'Internet, l'expansion rapide du réseau et l'augmentation du nombre d'appareils connectés ont conduit à une pénurie d'adresses IPv4 disponibles.

Pour résoudre le problème de pénurie d'adresses IPv4 et pour prendre en charge un Internet en expansion, IPv6 a été introduit.

IPv6 utilise des adresses de 128 bits, ce qui permet 2^128 adresses IP différentes.

Cela équivaut à environ 340 undécillion (340 suivi de 36 zéros) adresses, offrant une quantité pratiquement illimitée d'adresses uniques pour l'avenir prévisible.

Les adresses IPv6 sont généralement représentées sous forme hexadécimale, comme 2001:0db8:85a3:0000:0000:8a2e:0370:7334.

Pour connaître son adresse IP, il suffit de taper ipconf dans l’Invite de commande : cmd, ou aller sur http://www.mon-ip.com/info-adresse-ip.php

Vidéo : Internet Le protocole TCP/IP (13 min 36 s)

Internet est défini par le protocole IP (Internet Protocol), ensemble de normes qui permettent d’identifier et de nommer de façon uniforme tous les ordinateurs ou objets qui lui sont connectés.

Le protocole IP est accompagné de protocoles de transmission pour transférer l’information par paquets, le principal étant TCP/IP (Transmission Control Protocol).

Le protocole TCP (Transmission Control Protocol), a pour rôle :

- de fragmenter les messages en paquets à transmettre,

- de replacer dans l’ordre les paquets transmis pour reconstruire le message initial,

- et de contrôler le flux de la connexion,

C’est un protocole fiable, qui permet l'acheminement sans erreur des paquets.

Le Protocole IP (Internet Protocol), est un protocole qui se charge de l'acheminement des paquets, ces paquets sont appelés des Datagramme.

Il ne garantit pas que les paquets transportés parviennent à leur destination, ni qu'ils soient reçus dans leur ordre d'envoi.

Le protocole IP travaille en mode non connecté, c'est-à-dire que les paquets émis sont acheminés de manière autonome, ce que l’on appelle le routage, sans garantie de livraison.

Vidéo : Les réseaux de communication (2 min 48s)

Le principal algorithme d’internet est le routage des paquets de leurs émetteurs vers leurs destinataires. Il est effectué par des machines appelées routeurs, qui échangent en permanence avec leurs voisins pour établir une carte locale de ce qu’ils voient du réseau.

Chaque paquet transite par une série de routeurs, chacun l’envoyant à un autre routeur selon sa carte locale et la destination prévue. Les routeurs s’ajustent en permanence et de proche en proche quand on les ajoute au réseau ou quand un routeur voisin disparaît. Il n’y a plus besoin de carte globale, ce qui permet le routage à grande échelle.

Lors du routage, un paquet peut ne pas arriver pour deux raisons : une panne matérielle d’une ligne ou d’un routeur, ou sa destruction. Chaque paquet contient l’information d’un nombre maximal de routeurs à traverser : pour ne pas encombrer le réseau, il est détruit si ce nombre est atteint.

C’est le protocole TCP qui fiabilise la communication en redemandant les paquets manquants. Il garantit que tout paquet finira par arriver, sauf panne matérielle incontournable. Le TCP réordonne aussi les paquets arrivés dans le désordre et diminue la congestion du réseau en gérant au mieux les redemandes.

Mais ni internet ni TCP ne possèdent de garantie temporelle d’arrivée des paquets, ce qui nuit à la qualité du streaming du son ou des vidéos et de la téléconférence. En effet, dans une vidéo, on peut perdre une image isolée, mais pas le fil du temps.

D’autres protocoles s’appuient sur ceux d’internet, par exemple les protocoles du Web (HTTP et HTTPS) et le protocole NTP (Network Time Protocol) qui permet de synchroniser finement les heures des ordinateurs et objets connectés.

Limite du routage, fiabilité de transmission et absence de garantie temporelle :

Certains paquets peuvent errer dans le réseau car les paquets suivent des chemins indépendants. Ce mécanisme de retransmission produit des doubles. Certaines portions du réseau peuvent se trouver isolées du reste : soit par panne de routeur ou par rupture de liaisons, soit à cause de l’instabilité (vitesse de convergence) des algorithmes de routage.

Les routeurs doivent mémoriser les paquets qu’ils ne peuvent temporairement acheminer, d’où un surplus de données.

Dans ce cas, la durée de vie des paquets est volontairement limitée. Chaque datagramme est muni d’un champ spécifique : TTL (“Time to live”):

- initialisé à une certaine valeur : sa durée de vie maximale,

- décrémenté toutes les secondes de résidence dans un routeur et à chaque réception,

- le datagramme est détruit lorsque la valeur devient nulle.

La congestion, c’est le phénomène que l’on observe lorsqu’il y a trop de paquets présents dans le réseau. Cela entraine une accumulation de paquets en attente d’émission dans les nœuds du réseau, une retransmission des paquets : considérés à tort ou non comme perdus ! et une augmentation du trafic et une dégradation des performances. La congestion est inévitable, il est nécessaire de définir des critères pour choisir les paquets à détruire (en dernier ressort !) ou à acheminer en priorité.

Vidéo :Comprendre le DNS en 5 minutes (5 min 10s)

Hiérarchie du DNS

Le système des noms de domaine consiste en une hiérarchie dont le sommet est appelé la racine. On représente cette dernière par un point.

Le Domain Name System, généralement abrégé DNS, qu'on peut traduire en « système de noms de domaine », est le service informatique distribué utilisé pour traduire les noms de domaine Internet en adresse IP ou autres enregistrements. En fournissant dès les premières années d'Internet, autour de 1985, un service distribué de résolution de noms, le DNS a été un composant essentiel du développement du réseau.

Les équipements (hôtes) connectés à un réseau IP, comme Internet, possèdent une adresse IP qui les identifie sur le réseau. Ces adresses sont numériques afin de faciliter leur traitement par les machines.

Pour faciliter l'accès aux hôtes sur un réseau IP, un mécanisme a été mis en place pour associer un nom à une adresse IP. Ce nom, plus simple à retenir, est appelé « nom de domaine ». Résoudre un nom de domaine consiste à trouver l'adresse IP qui lui est associée.

Les adresses sont numériques et hiérarchiques mais l’utilisateur connaît surtout des adresses symboliques normalisées, comme wikipedia.fr. Le système DNS (Domain Name System) transforme une adresse symbolique en adresse numérique. Il est réalisé par un grand nombre d’ordinateurs répartis sur le réseau et constamment mis à jour.

Complément adresse MAC

Vidéo : Pourquoi les adresses MAC sont importantes ? (16 min 8s)

Une adresse MAC ou adresse physique est un identifiant unique attribué à chaque périphérique réseau (comme une carte Wifi, Ethernet, Bluetooth) par le fabricant. MAC signifie Media Access Control et chaque identifiant est unique à chaque périphérique.

Une adresse MAC se compose de six groupes de deux caractères chacun, séparés par deux points. Voici un exemple d'adresse MAC : 00:1B:44:11:3A:B7.

L’adresse MAC sert à repérer la carte réseau qui est utilisé pour se connecter au réseau internet du fournisseur d'accès internet.

Vidéo :Le Peer To Peer (7 min 53 s)

Client : programme envoyant une requête

Serveur : appareil matériel destiné à offrir des services à des clients en réseau.

Le pair-à-pair, peer-to-peer ou P2P (les trois termes désignent la même chose), définit un modèle de réseau informatique d'égal à égal entre ordinateurs, ces ordinateurs qui distribuent et reçoivent des données ou des fichiers. Dans ce type de réseau, comparable au réseau client-serveur, chaque client devient lui-même un serveur. Le P2P permet à plusieurs ordinateurs de communiquer entre eux via un réseau.

L'une des utilisations les plus fréquentes du P2P est le partage de fichiers. Un client qui possède un fichier (comme un film, par exemple, ou un document quelconque) le met à disposition d'autres clients via une plateforme de téléchargement (il devient alors serveur). Il peut simultanément aussi télécharger d'autres fichiers partagés par d'autres clients. Les bouts de fichiers téléchargés sont immédiatement partagés avec d'autres ordinateurs, jusqu'à ce que le fichier soit complet. Cette technique augmente la rapidité de téléchargement et diminue la charge sur le serveur central.

La pratique s'est notamment répandue avec les applications telles que Emule, BitTorrent ou encore MTorrent, souvent à des fins de partage illégal de fichiers multimédias comme des films ou des albums de musique.

Une seconde application destinée au grand public ou à la recherche, mais toutefois moins répandue que le partage de fichier, est la possibilité pour les internautes de mettre à disposition une partie de leur puissance de calcul.

Les ordinateurs d'aujourd'hui sont tellement puissants que la majeure partie du temps, une grande partie de leur processeur est disponible pour effectuer des calculs. Le projet BOINC a saisi cette opportunité pour créer un parc informatique réparti dans le monde afin d'utiliser cette puissance de calcul totale pour effectuer des calculs trop complexes pour être réalisés dans un laboratoire (par exemple recherche sur le repliement des protéines, recherche de nombres premiers, recherche d'intelligence extra-terrestre par analyse de spectre électromagnétique).

SMTP (Simple Mail Transfer Protocol) est un protocole pour l'envoi de courriers électroniques.

POP (Post Office Protocol) est un protocole permettant de récupérer des emails depuis un serveur mail, les téléchargeant sur le dispositif de l'utilisateur pour une consultation hors ligne. Les messages sont souvent supprimés du serveur après téléchargement.

IMAP (Internet Message Access Protocol) est un protocole permettant également de récupérer des emails depuis un serveur, mais contrairement à POP, il est conçu pour laisser les messages sur le serveur, permettant ainsi de les consulter depuis plusieurs dispositifs différents.

Vidéo : Qu’est-ce que la neutralité du Net ? - Le Monde 2017 (3 min 23s)

La neutralité du net est le principe selon lequel tout le trafic Internet doit être traité de manière égale par les fournisseurs d'accès à Internet, sans discrimination, restriction ou interférence, indépendamment de son expéditeur, destinataire, type, contenu, ou plateforme. Cela signifie qu'un fournisseur d'accès ne peut pas bloquer, ralentir, ou accorder un traitement de faveur à certains contenus ou services en ligne par rapport à d'autres, assurant ainsi une égalité d'accès à toutes les ressources en ligne pour les utilisateurs.